Od daty wejścia w życie Dyrektywy NIS2 czyli 16 stycznia 2023 r., Państwa Członkowskie UE dostały 21 miesięcy na wprowadzenie jej postanowień do prawa krajowego. Nowe przepisy powinny być stosowane we wszystkich krajach Unii Europejskiej od 18 października 2024 r.

Dopiero 10 kwietnia w wykazie prac legislacyjnych Kancelarii Prezesa Rady Ministrów pojawiła się informacja o przygotowaniu projektu ustawy o zmianie ustawy o krajowym systemie cyberbezpieczeństwa tak aby dostosować polskie przepisy do postanowień Dyrektywy.

Czasu zostaje coraz mniej, dlatego bez oczekiwania na polską legislację przedsiębiorstwa powinny dostosować swoje procedury do wymogów unijnych

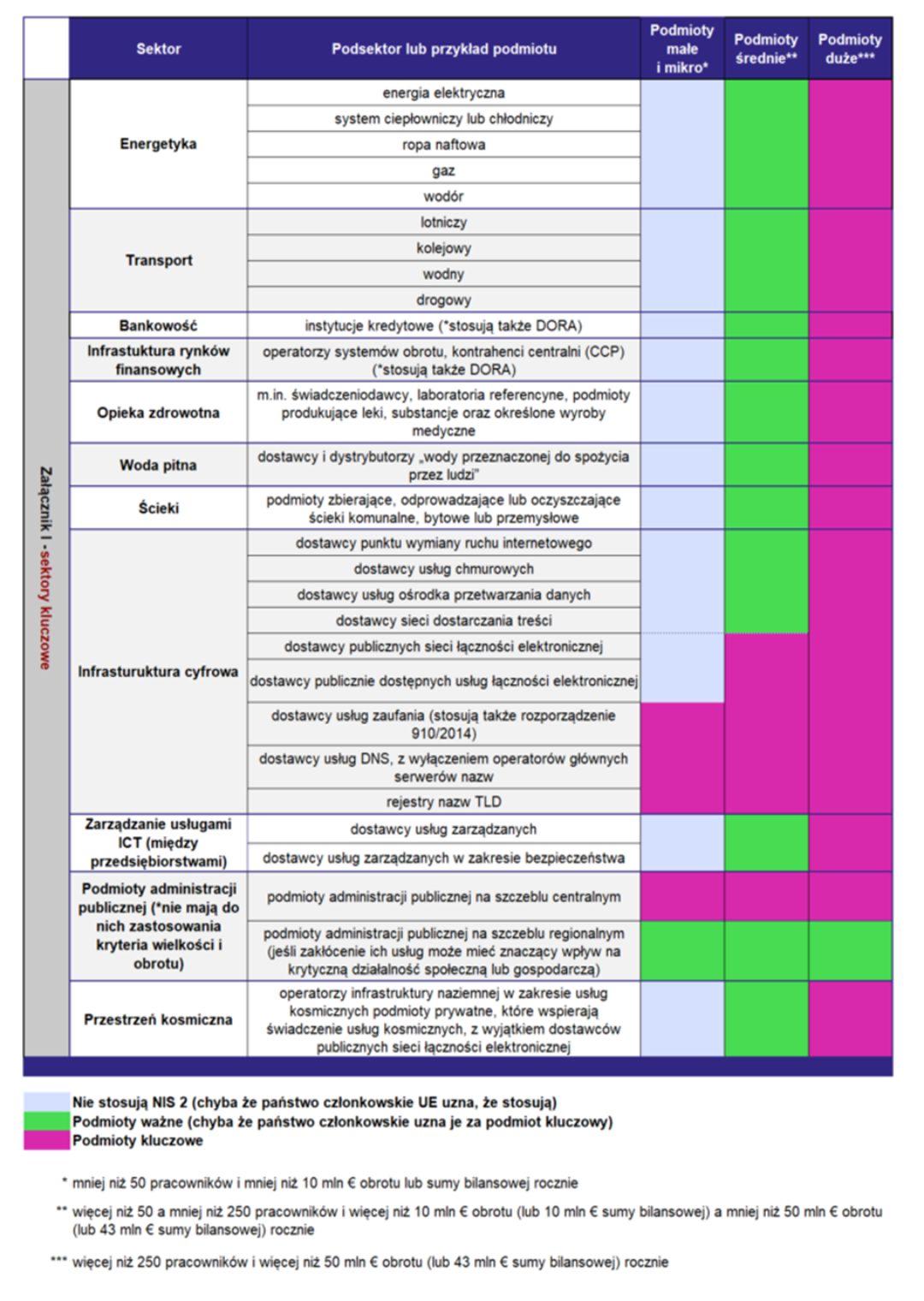

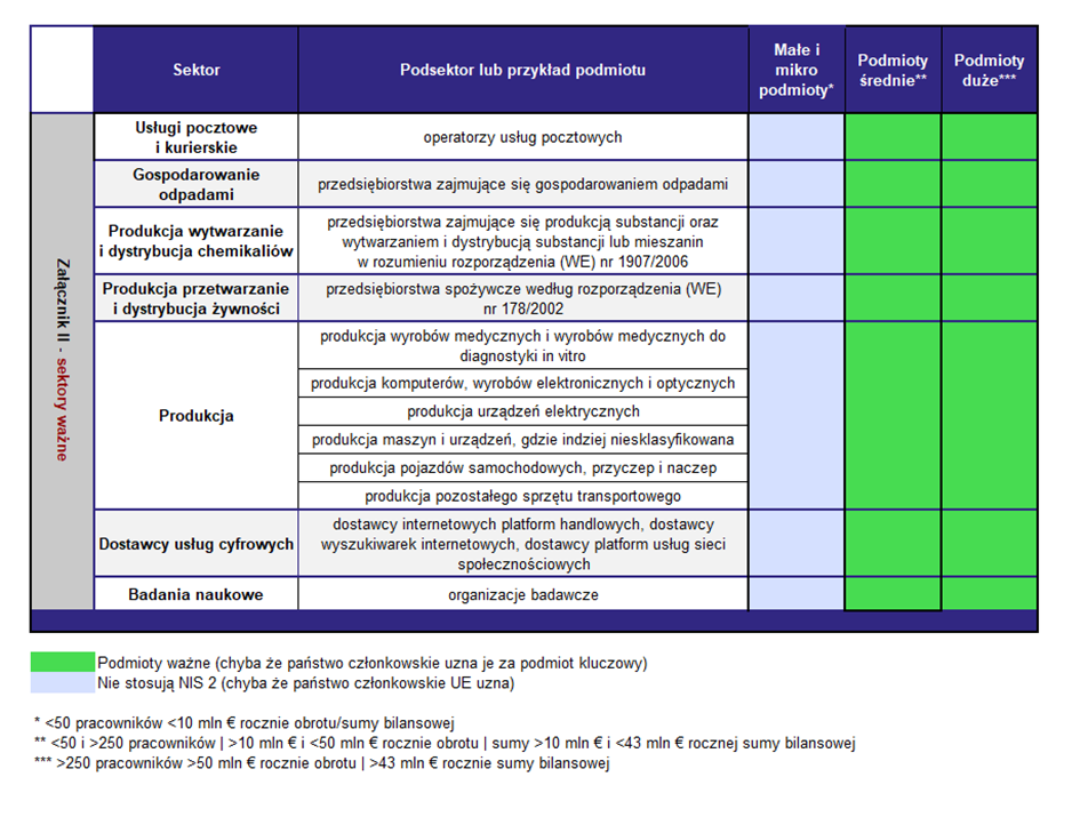

Rozszerzenie zakresu podmiotów dotychczasowej Dyrektywy NIS

Zakres podmiotów kwalifikujących się jako podmioty kluczowe i ważne dyrektywą NIS 2 został znacznie bardziej rozszerzony do:

- energetyki,

- transportu,

- bankowości i infrastruktury rynków finansowych,

- ochrony zdrowia,

- wody pitnej,

- ścieków,

- infrastruktury cyfrowej,

- zarządzania usługami ICT,

- podmiotów administracji publicznej oraz

- przestrzeni kosmicznej.

Prowadzenie działalności w sektorze kluczowym nie jest jedynym kryterium uznania za podmiot kluczowy. Kolejne to wielkość podmiotu. Podmiotami kluczowymi będą więc, z pewnymi wyjątkami, podmioty duże, czyli takie, które zatrudniają więcej niż 250 osób, oraz których obroty roczne przekraczają 50 mln euro, i/lub których roczna suma bilansowa przekracza 43 mln euro.

Wyjątkiem od tego są między innymi kwalifikowani dostawcy usług zaufania, dostawcy usług DNS czy rejestratorzy ( nie wiem czy to poprawnie) nazw domen najwyższego poziomu – oni uznawani za podmioty kluczowe niezależnie od wielkości.

Co istotne i na co koniecznie trzeba zwrócić uwagę – w każdym z sektorów kluczowych wydzielone zostały podsektory. Dla przykładu w sektorze infrastruktury cyfrowej jako podsektory wymieniono:

- rejestry nazw TLD,

- dostawców usług chmurowych,

- dostawców usług ośrodka przetwarzania danych,

- dostawców publicznych sieci łączności elektronicznej,

- dostawców punktu wymiany ruchu internetowego, usług DNS (z wyłączeniem operatorów głównych serwerów nazw) oraz publicznie dostępnych usług łączności elektronicznej).

To rozszerzenie ma ułatwić dokonanie samookreślenia przez podmioty ważne.

Podmioty te są zobligowane same przeprowadzić ewaluację i stwierdzić, czy muszą wypełniać obowiązki nałożone odpowiednio na podmioty kluczowe lub ważne, bądź liczyć się z negatywnymi konsekwencjami braku zgodności z przepisami dyrektywy.

Dotychczasowa dyrektywa NIS i jej polska implementacja (ustawa o krajowym systemie cyberbezpieczeństwa) w sposób bardzo ogólny regulowały obowiązki w zakresie zarządzania ryzykiem.

W dyrektywie NIS2 obowiązki nakładane na podmioty kluczowe i ważne będą teraz jednakowe. Różnić się za to będą możliwe do zastosowania kary oraz środki nadzoru.

Konsekwencjami mogą być dość dotkliwe kary finansowe. W przypadku podmiotów kluczowych: kary pieniężne w maksymalnej wysokości co najmniej 10 000 000 EUR lub co najmniej 2% łącznego rocznego światowego obrotu w poprzednim roku obrotowym przedsiębiorstwa, do którego należy podmiot kluczowy, przy czym zastosowanie ma kwota wyższa. Dla podmiotów ważnych to odpowiednio 7 000 000 EUR lub 1,4% łącznego rocznego światowego obrotu.

Jakie obowiązki nakłada NIS2 ?

Najprościej ujmując dyrektywa ta nakłada na podmioty szereg obowiązków polegających na przekazywaniu właściwym organom państwowym następujące dane takie jak:

- nazwę podmiotu, adres, aktualne dane kontaktowe, w tym adres poczty elektronicznej

- zakresy adresów IP

- zakresy numerów telefonów

- wykaz państw członkowskich, w których podmiot świadczy usługi objęte zakresem stosowania dyrektywy.

Regulacje dyrektywy nakładają na podmioty obowiązek zgłaszania do służb i wskazanego CSIRTu informacji o incydentach, jak również

- powiadomienia, w stosownych przypadkach odbiorców swoich usług o poważnych incydentach, które mogą mieć niekorzystny wpływ na świadczenie tych usług;

- przekazania informacji pozwalających ustalić, czy incydent ma wpływ transgraniczny;

- powiadomienia, odbiorców swoich usług, których potencjalnie dotyczy poważne cyberzagrożenie, o środkach zaradczych lub innych środkach, które ci odbiorcy mogą zastosować w reakcji na to zagrożenie; w stosownych przypadkach podmioty te informują również tych odbiorców o samym poważnym cyberzagrożeniu.

Samo zgłoszenie nie nakłada na podmiot zgłaszający zwiększonej odpowiedzialności.

Ponadto podmioty są zobowiązane na wniosek CSIRT złożyć sprawozdanie okresowe na temat odpowiednich aktualizacji statusu.

Sprawozdanie końcowe składa się nie później niż miesiąc po zgłoszeniu incydentu.

Zgłaszając incydent podmiot ma obowiązek podać szereg ważnych informacji:

- sieci i systemy informatyczne, których dotyczy incydent

- ich znaczenie dla świadczenia usług danego podmiotu

- dotkliwość, czas trwania i charakterystykę techniczną cyberzagrożenia

- wykorzystane bazowe podatności

- opis doświadczeń z podobnymi incydentami

- liczbę dotkniętych odbiorców usług

- w razie podejrzenia, że incydent ma związek z poważnymi przestępstwami w rozumieniu prawa Unii lub prawa krajowego - zgłaszanie odpowiednim organom ścigania incydentów noszących znamiona poważnego przestępstwa.

Poza obowiązkami informacyjnymi każdy podmiot musi przygotować dokument analizy i opisu zarządzania ryzykiem, który obejmuje:

- identyfikację ryzyka wystąpienia incydentu

- wskazanie stopnia narażenia podmiotu na ryzyko

- sposób zapobiegania incydentom

- wykrywanie incydentów

- reagowanie na incydenty

- przywracanie normalnego działania po incydencie

- łagodzenie skutków incydentu

- wskazanie właściwego CSIRTu

- środki obrony fizycznej

- środki i plany ograniczenia ryzyka

- podstawowe praktyki cyberhigieny i szkolenia w zakresie cyberbezpieczeństwa;

- praktyki dotyczące przeciwdziałania krytycznym zależnościom, potencjalnym pojedynczym punktom awarii, zagrożeniom, podatnościom i innemu ryzyku związanemu z łańcuchem dostaw

Właściwe środki zarządzania ryzykiem w cyberbezpieczeństwie powinny uwzględniać wszystkie zagrożenia i mieć na celu ochronę sieci i systemów informatycznych – w tym co ważne ich środowiska fizycznego – przed incydentami.

Mimo wprowadzenia znaczących zmian w stosunku do dotychczasowej dyrektywy NIS, dyrektywa

NIS 2 wciąż kryje w sobie wiele niewiadomych. Trudno jednoznacznie stwierdzić, czym są właściwe środki uwzględniające przykładowo „politykę analizy ryzyka” lub „bezpieczeństwo w procesie nabywania, rozwoju i utrzymania sieci i systemów”.

Wiele niewiadomych pozostaje w dalszym ciągu także z powodu braku polskiego prawodawstwa, które implementuje NIS2 do polskiego systemu aktów prawnych.

W dalszym ciągu nie zostały jeszcze przyjęte żadne z europejskich programów certyfikacji w dziedzinie cyberbezpieczeństwa. NIS2 wyznacza tylko “plan minimum”, a państwa członkowskie mogą zaostrzyć lub uszczegółowić zapisy.